Строим свой VPN. Часть вторая

Эта статья является неотъемлемой составляющей обширного информационного материала о построении VPN между двумя роутерами на примере оборудования MikroTik.

Первая часть была опубликована в соседней статье. Там была сформулирована задача построения VPN со всеми техническими подробностями.

Исходные данные

- Есть организация: ООО «Ромашка».

- У организации есть домен в интернете: romashka.ru, и им, даже, кто-то управляет. Возможно, даже, на этом домене работает сайт (но к делу это не относится).

- Организация занимается оптово-розничной торговлей палочек для мороженого эскимо.

- У организации есть офис.

- У организации появился (но ещё не открылся) розничный магазин палочек для мороженого.

- У организации есть сервер, и на нём, даже, есть 1С.

- И офис, и розничный магазин должны работать в одной базе 1С.

- Адрес локальной сети для офиса мы выбрали такой:

10.1.1.0/24. У роутера в локальной сети будет IP10.1.1.254 - Для магазина мы выбрали адрес локальной сети такой:

10.1.2.0/24, где IP роутера будет10.1.2.254. - Между двумя конечными точками через публичные IP-адреса устанавливается шифрованное соединение по протоколу IPSec.

- Внутри этого соединения — IPSec-туннеля — оба роутера имеют собственные статические IP-адреса (вообще любые, но в пределах одного адресного пространства).

- Поверх установленного IPSec-туннеля мы создадим другой — GRE-туннель, трафик внутри которого шифровать уже не будем, так как он у нас и без этого зашифрован внутри IPSec

- Трафик от локальной сети офиса в локальную сеть магазина и обратно будем направлять именно в GRE-туннель.

- Способ аутентификации устройств для установки IPSec-соединения выбираем по сертификатам.

- Сеть для IKEv2 IPSec-туннеля:

192.168.99.0/24 - Адрес сети GRE-туннеля между магазином и офисом

172.16.0.0/30 - Наши «лабораторные» роутеры физически находятся в одной локальной сети. Но оба считают её для себя Интернетом.

- «Лабораторный» роутер условного офиса у нас аппаратный MikroTik RB951G-2HnD, а для магазина — виртуальный Cloud Hosted Router так же от MikroTik.

Роутер условного офиса в контексте схему VPN мы будем называть сервером, а роутер условного магазина — клиентом.

Настройка VPN-сервера

Настривать роутеры мы будем посредством Winbox от MikroTik. Но помимо этого будем приводить примеры указания параметров и командами, выполняемыми с помощью терминала.

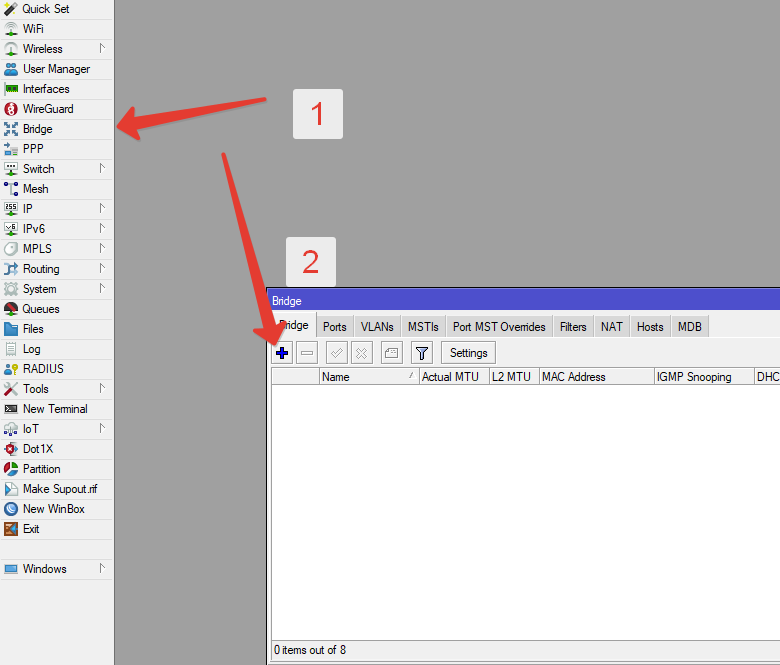

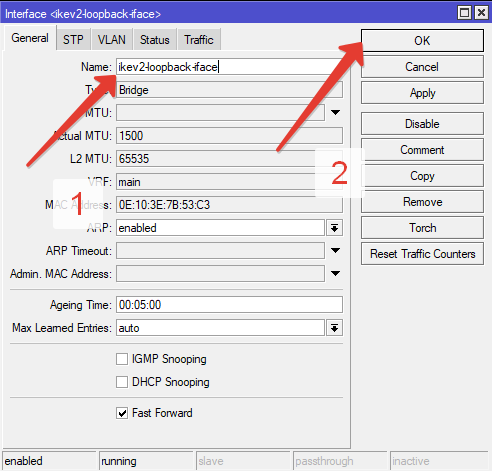

Первым делом создаем loopback-интерфейс роутера. Создается он в разделе Bridge.

/interface bridge

add name=ikev2-loopback-iface

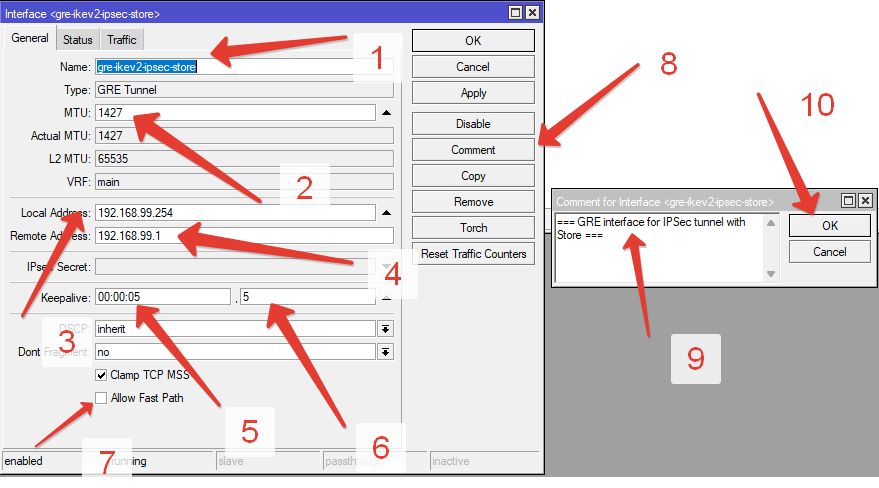

Далее, этому интерфейсу мы должны назначить адрес. Мы установили, что адресом сети нашего IPSec-туннеля будет 192.168.99.0/24, в которой у VPN-сервера будет адрес 192.168.99.254. Но здесь же необходимо и не забыть о том, что между роутерами внутри IPSec-туннеля будет устанавливаться GRE-туннель, конечными адресами которого будет адрес VPN-сервера — 192.168.99.254, и адрес VPN-клиента — 192.168.99.1.

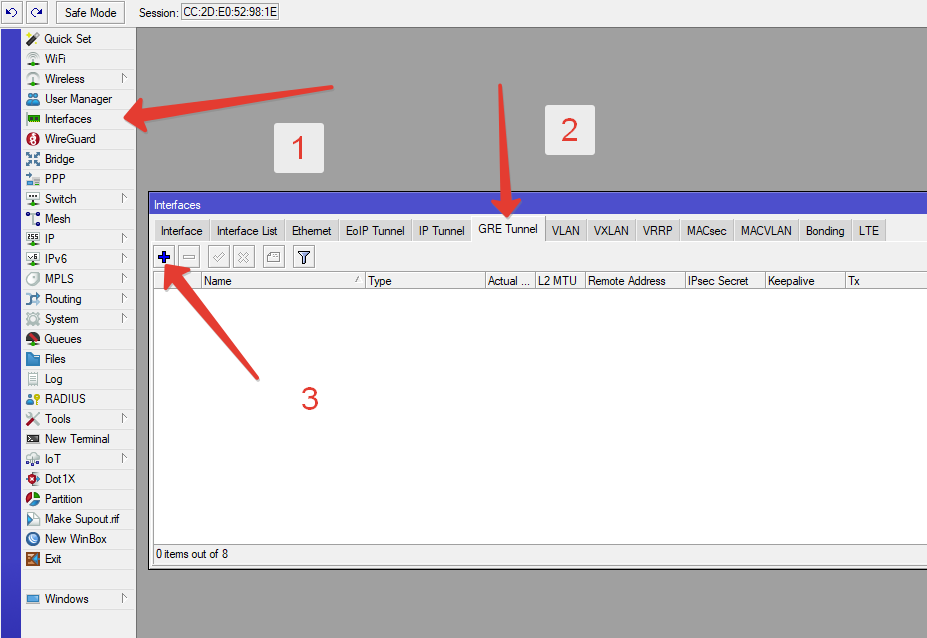

В связи с этим, следующим шагом у нас будет создание GRE-интерфейса.

У нас появился официальный канал в мессенджере Макс. Приглашаем всех желающих подписываться и читать.